Ingresa o regístrate acá para seguir este blog.

En la realización de análisis forenses digitales hay ciertas reglas que deben seguirse de forma necesaria. No seguir estos principios elementales implica que las conclusiones del perito forense digital no podrán ser aceptadas como evidencia por una corte. Del mismo modo, quienes quieran formarse una opinión basada en el dictamen alcanzado tendrán que dudar del nivel de certeza del mismo.

En un escenario ideal, los análisis forenses digitales no se deben realizar sobre copias de archivos publicadas en cualquier sitio web. Algunas excepciones existen, como cuando esos sitios son la única vía para acceder a los archivos, sin embargo en estos casos el procedimiento de análisis y el objetivo del mismo son diferentes. La regla general, sin embargo, indica que los análisis solamente se deben realizar sobre imágenes forenses de los archivos originales extraídos directamente del dispositivo en el que residan, siguiendo un procedimiento apropiadamente documentado con una estricta cadena de custodia.

Debe existir la certeza documentada de que la imagen forense no ha sido modificada desde su obtención del dispositivo en el que reside el archivo original. Por esto, de manera inicial, solamente quien tenga acceso físico a ese dispositivo, extraiga de una manera apropiada esa imagen forense de los archivos de video y cumpla con la cadena de custodia, podrá analizar válidamente los videos.

Un perito juicioso no debería realizar análisis forenses de videos publicados en sitios web con el propósito de determinar si los mismos han sido editados o modificados. Si el perito se concentra en el audio y la imagen, con seguridad encontrará razones para pensar que han sido editados. Es más, si el perito es minucioso debe descartar esa evidencia inmediatamente por no provenir de la fuente original y no tratarse de una imagen forense.

Defectos en la calidad (una línea blanca que aparece y desaparece aleatoriamente en la parte superior del video), falta de sincronización entre el audio y el video (el personaje mueve la boca pero la voz se escucha unos segundos después) y detalles imperceptibles por los sentidos pero fácilmente detectables con herramientas de análisis acústico o visual. Estos defectos y detalles son el simple resultado de cambios en el formato del archivo y de la compresión dada al mismo cuando fue subido al servidor de la aplicación web.

Es decir, si el perito sabe de antemano que el archivo publicado en el sitio web no es inmaculado (por defecto no lo será), que no ha habido una cadena de custodia que garantice su integridad y su autenticidad y que seguramente ha pasado por varias manos y dispositivos, debe abstenerse de realizar cualquier análisis y sacar conclusiones.

Bits y bytes

El verdadero análisis forense digital se concentra primero en los ceros y unos que conforman el archivo a analizar. Los ceros y unos de la imagen forense deben necesariamente corresponder con los ceros y unos del archivo original que reside en el dispositivo del que la imagen haya sido extraída.

Las aplicaciones usadas por tantos servicios gratuitos de publicación de video suelen cambiar el formato de los archivos que van a ser publicados. Adicionalmente, para disminuir el tamaño de los mismos modifican o remueven los metadatos y utilizan un modo de compresión denominado lossy, en el que –en términos sencillos– los bits menos relevantes del archivo a comprimir son eliminados para reducir el tamaño total del archivo.

¿Qué quiere decir esto?

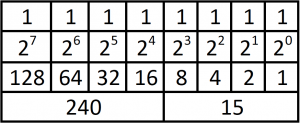

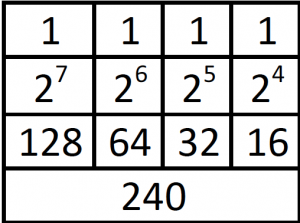

Vea usted este ejemplo:

Los bits que están hacia la derecha (conocidos como least significant bits o bits menos relevantes) tienen un valor menor que el de los bits que están hacia la izquierda y son más susceptibles de cambiar o incluso ser eliminados.

Si se eliminan los 4 bits de la derecha, que tienen un valor matemático de 15, aún los 4 bits que permanecen tienen un valor matemático de 240. Al eliminar esos cuatro bits de la derecha los ceros y unos se modifican pero perceptiblemente –para nuestros sentidos– el video parece ser el mismo.

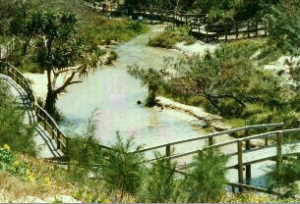

Este ejemplo de una imagen (tomada de acá) comprimida 10 veces , a una rata de compresión de 80, ilustra la degradación de la imagen debida a la eliminación de los bits menos relevantes:

Tanto la modificación del formato del archivo como la extracción de los bits menos relevantes pueden tener consecuencias normales como la desincronización del audio y la imagen o la aparición de defectos visuales levemente perceptibles por los sentidos que, sin embargo, serían inmediatamente identificados por herramientas de análisis acústico o visual como aparentes ediciones.

Conclusión

Hablando de los videos del candidato Zuluaga con el señor Sepúlveda, sólo la autoridad que haya incautado los discos duros en los que residan los archivos originales que contengan esos videos podrá extraer imágenes forenses de los mismos. Sobre esas imágenes podrá entonces realizar los análisis forenses digitales y determinar si fueron editados con el fin de hacer un montaje o si no fueron modificados desde su creación.

Cualquier cosa que se diga respecto de los videos que hayan sido o sean subidos a sitios web generará ruido pero no será un juicioso estudio forense.

Saludos desde California,

Carlos S. Álvarez

blogladooscuro @ gmail.com

@isitreallysafe