Y sucedió lo que muchos daban por impensable: un ciberataque con el alcance de terrorismo mundial. El ataque del viernes 12 de mayo, generó una oleada de pánico en el mundo empresarial. El ciberataque «wanna cry» o en español, quiero llorar, literalmente ocasionó no solo lágrimas, sino también terror.

¿Qué es?

Wanna Cry es un ataque de tipo ransonware, quiere decir un ataque donde se usa un programa maligno (malware) con el objetivo de pedir un rescate para evitar que el ataque se complete y cause su objetivo de inhabilitar los sistemas informáticos u ocasionar que se consolide el hurto de información.

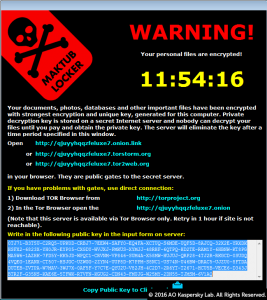

Por lo general, éste tipo de ataques se logra a partir de un droper (caballo de troya) que se distribuye a partir de fallas de seguridad o inserto en un email. Una vez se activa dentro de los sistemas operativos, ocasiona su objetivo inhabilitando el acceso y control de la máquina, encriptando la información, y generando un aviso de advertencia con un reloj de tiempo (timer) en el que se indica que la víctima debe transferir un dinero (bitcoin) para evitar la pérdida de la información.

Ante dicho aviso, la víctima solo tiene dos opciones:

- Accede a las peticiones de los terroristas transfiriendo el dinero.

- Solicita apoyo a las autoridades o a los equipos de respuesta a incidentes (recomendado).

¿Por qué este ciberataque es terrorista?

El ataque ocurrido el pasado viernes 12 de mayo (2017), se propagó por más de 70 países, afectando decenas de empresas e impactando más de 40.000 usuarios. Shadows Brokers (Corredores de Bolsa de las Sombras) es el peligroso grupo responsable de la propagación de los ataques, los cuales a través del malware pueden cifrar o encriptar más de 176 tipos de datos (archivos /ficheros), entre éstos, bases de datos, documentos office, multimedia, entre otros. Por un ataque de éste tipo se exigen un rescate de US $300 Bitcoins que va aumentando con el transcurso de las horas y hasta que se llegue el plazo de siete días para hacer el pago.

En segundo lugar, dado el alcance mundial de los ataques, y la cantidad de información y sistemas estratégicos que pudieron estar involucrados, se califica a éste ciberataque como de naturaleza terrorista, debido que ha sido uno de lo de más alcance en toda la historia de las ciberoperaciones, e incluso, no ha discriminado si la víctima es usuario corporativo o individual.

¿Que hacer ante un ataque similar?

¿Que hacer ante un ataque similar?

Lo primero es prepararse. La falta de preparación es la principal causa que ha generado una propagación del alcance actual, dado, por ejemplo, que los usuarios o las empresas no actualizan a tiempo los software conforme las recomendaciones de los fabricantes.

Además, gran parte de las empresas no tienen una cultura de la seguridad digital: la preparación para éste tipo de incidentes es mínima, no se tienen políticas de seguridad de la información, no se actualizan los antivirus, y menos se tienen políticas sobre continuidad del negocio.

Una vez recibido un ciberataque, lo primero que se debe hacer es informar a las autoridades responsables de incidentes cibernéticos (en Colombia, la Policía Nacional a través del ColCert), así mismo a los responsables de seguridad digital en las empresas. En segundo lugar, se debe evaluar cuál es el alcance del incidente, dado que una desencriptación de archivos o datos es prácticamente imposible deshacerla, por tal motivo, se debe establecer nuevos controles de seguridad, con el propósito de evitar una disminución del riesgo para que sea más difícil sufrir las consecuencias de un ciberataque.

Estamos entrando a una nueva ola de ciberataques, donde será cada vez más frecuente que se ocasionen ataques de ésta magnitud. Es importante que todos los usuarios, tanto individual como corporativos, nos cercioremos de la importancia de la seguridad digital para que se eviten cuantiosas pérdidas de información y de productividad.

—

JUAN PABLO SALAZAR

Experto en Derecho Cibernético y Derecho de las Ciberoperaciones

juanpablo@juanpablosalazar.co

Nota: Éste artículo no compromete la opinión o la estrategia de las empresas a las que represento.

Todo eso que usted menciona tien un solo nombre: CIBERTERRORISMO Y CRIMEN DIGITAL !

Califica:

-

Me

gusta

1

- No me

gusta

0

Reportar